-

KATEGORIE

- Samochody dla dzieci

- Pojazdy spalinowe

- Prędkość do 27km/h

- Prędkość do 35km/h

- Prędkość do 55km/h

-

SAMOCHODY NA AKUMULATOR

- Audi na akumulator

- Bentley na akumulator

- Bmw na akumulator

- Bugatti na akumulator

- Buggy na akumulator

- Can-am na akumulator

- Chevrolet na akumulator

- Continental na akumulator

- Ferrari na akumulator

- Ford na akumulator

- Honda na akumulator

- Jaguar na akumulator

- Jeep na akumulator

- Lamborghini dla dziecka

- Land Rover na akumulator

- Lexus na akumulator

- Maserati na akumulator

- Mclaren na akumulator

- Mercedes na akumulator

- Mini na akumulator

- Mustang na akumulator

- Nissan na akumulator

- Pojazdy bez licencji

- Pojazdy elektryczne do driftu

- Perfecta na akumulator

- Porsche na akumulator

- Ram

- Rolls-Royce na akumulator

- Scania ciężarówka na akumulator

- Toyota na akumulator

- Volvo na akumulator

- VW na akumulator

- Auta elektryczne dla dzieci

- Auto na akumulator dla 4 latka

- Auto na akumulator do 50 kg

- Auto na akumulator do 100kg

- Auto na akumulator 4x4

- Auto na akumulator 6x6

- Auto na akumulator 24V

- Dwuosobowe Auto na akumulator

- Gokart na pedały

- Motory na akumulator

- Motor na akumulator do 160cm

- Motor na akumulator z pilotem

- Motor dla dziecka Gaz w manetce

- Quady na akumulator

- Policyjne auta na akumulator

- Straż pożarna na akumulator

- Terenowy Jeep na akumulator

- Traktory i koparki elektryczne dla dzieci

- Jeździki

- Części do pojazdów na akumulator

- DZIECKO

- Dla przedszkoli i szkół

- Dom i ogród

- Fartuchy laboratoryjne

- FIRMA I USŁUGI

- KOLEKCJE I SZTUKA

- KULTURA I ROZRYWKA

- SPORT I TURYSTYKA

- UPOMINKI

-

POJAZDY NA AKUMULATOR

-

SAMOCHODY NA AKUMULATOR

- Audi na akumulator

- Bentley na akumulator

- Bmw na akumulator

- Bugatti na akumulator

- Buggy na akumulator

- Can-am na akumulator

- Chevrolet na akumulator

- Continental na akumulator

- Ferrari na akumulator

- Ford na akumulator

- Honda na akumulator

- Jaguar na akumulator

- Jeep na akumulator

- Lamborghini dla dziecka

- Land Rover na akumulator

- Lexus na akumulator

- Maserati na akumulator

- Mclaren na akumulator

- Mercedes na akumulator

- Mini na akumulator

- Mustang na akumulator

- Nissan na akumulator

- Pojazdy bez licencji

- Pojazdy elektryczne do driftu

- Perfecta na akumulator

- Porsche na akumulator

- Ram

- Rolls-Royce na akumulator

- Scania ciężarówka na akumulator

- Toyota na akumulator

- Volvo na akumulator

- VW na akumulator

- Auta elektryczne dla dzieci

- Auto na akumulator dla 4 latka

- Auto na akumulator do 100kg

- Auto na akumulator 4x4

- Auto na akumulator 6x6

- Auto na akumulator 24V

- Dwuosobowe Auto na akumulator

- Gokart na pedały

- Motory na akumulator

- Motor dla dziecka Gaz w manetce

- Quady na akumulator

- Straż pożarna na akumulator

- Terenowy Jeep na akumulator

- Traktory i koparki elektryczne dla dzieci

- Części do pojazdów na akumulator

-

SAMOCHODY NA AKUMULATOR

- PUNKT ODBIORU - KRAKÓW

- KOSZTY DOSTAWY

- BLOG

- KONTAKT

- INSTRUKCJA PAROWANIA PILOTA Z AUTKIEM

-

KATEGORIE

-

Audi na akumulator

-

Bentley na akumulator

-

Bmw na akumulator

-

Bugatti na akumulator

-

Buggy na akumulator

-

Can-am na akumulator

-

Chevrolet na akumulator

-

Continental na akumulator

-

Ferrari na akumulator

-

Ford na akumulator

-

Honda na akumulator

-

Jaguar na akumulator

-

Jeep na akumulator

-

Lamborghini dla dziecka

-

Land Rover na akumulator

-

Lexus na akumulator

-

Maserati na akumulator

-

Mclaren na akumulator

-

Mercedes na akumulator

-

Mini na akumulator

-

Mustang na akumulator

-

Nissan na akumulator

-

Pojazdy bez licencji

-

Pojazdy elektryczne do driftu

-

Perfecta na akumulator

-

Porsche na akumulator

-

Ram

-

Rolls-Royce na akumulator

-

Scania ciężarówka na akumulator

-

Toyota na akumulator

-

Volvo na akumulator

-

VW na akumulator

-

Auta elektryczne dla dzieci

SAMOCHODY NA AKUMULATOR -

-

POJAZDY NA AKUMULATOR

-

Audi na akumulator

-

Bentley na akumulator

-

Bmw na akumulator

-

Bugatti na akumulator

-

Buggy na akumulator

-

Can-am na akumulator

-

Chevrolet na akumulator

-

Continental na akumulator

-

Ferrari na akumulator

-

Ford na akumulator

-

Honda na akumulator

-

Jaguar na akumulator

-

Jeep na akumulator

-

Lamborghini dla dziecka

-

Land Rover na akumulator

-

Lexus na akumulator

-

Maserati na akumulator

-

Mclaren na akumulator

-

Mercedes na akumulator

-

Mini na akumulator

-

Mustang na akumulator

-

Nissan na akumulator

-

Pojazdy bez licencji

-

Pojazdy elektryczne do driftu

-

Perfecta na akumulator

-

Porsche na akumulator

-

Ram

-

Rolls-Royce na akumulator

-

Scania ciężarówka na akumulator

-

Toyota na akumulator

-

Volvo na akumulator

-

VW na akumulator

-

Auta elektryczne dla dzieci

SAMOCHODY NA AKUMULATOR -

- PUNKT ODBIORU - KRAKÓW

- KOSZTY DOSTAWY

- BLOG

- KONTAKT

- INSTRUKCJA PAROWANIA PILOTA Z AUTKIEM

-

- Moje konto

- Ulubione

-

Koszyk

0

-

Koszyk (0)Koszyk jest pustyDo bezpłatnej dostawy brakuje -,--Darmowa dostawa!Realizuj zamówienieSuma 0,00 złCena uwzględnia rabaty

-

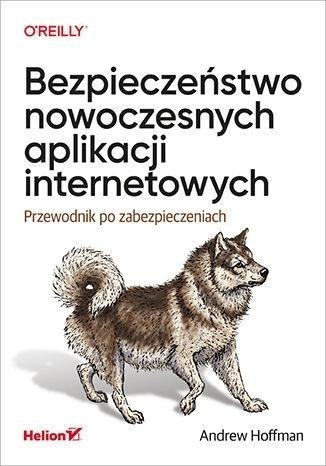

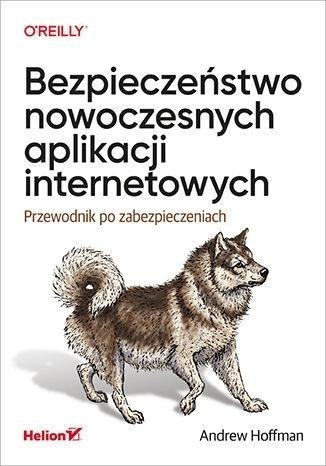

Bezpieczeństwo nowoczesnych aplikacji...

- Odbiór osobisty Kraków ul. Ofiar Dąbia 4 0

- Odbiór osobisty Kraków ul. Ofiar Dąbia 4 0

- Orlen paczka 9.49

- Paczkomaty 24/7 9.99

- Kurier DPD 12.9

- Paczkomaty 24/7 (POBRANIE) 14.99

- Kurier DPD (POBRANIE) 14.99

- Kurier DHL 18

- Kurier DHL (POBRANIE) 21

Książka systematyzuje wiedzę dotyczącą ataków hakerskich i technik zabezpieczania przed nimi aplikacji internetowych. Autor dogłębnie opisuje metody ataków na poziomie kodu i architektury systemu. Sporo uwagi poświęca eksperckim technikom prowadzenia rekonesansów, dzięki którym nawet bez wiedzy o strukturze i kodzie aplikacji można samodzielnie zrozumieć sposób jej działania i zidentyfikować wrażliwe punkty systemu. Następnie omawia różne techniki ataków, począwszy od łamania zwykłych zabezpieczeń, a skończywszy na metodach obchodzenia zaawansowanych mechanizmów obronnych. Kolejne rozdziały dotyczą zapobiegania włamaniom do systemu. Jednym z ciekawszych zagadnień jest ocena kompromisu pomiędzy zapewnieniem akceptowalnego poziomu bezpieczeństwa a kosztami i wydajnością użytkowania aplikacji. Poszczególne zagadnienia zostały ujęte w ciekawy sposób i przedstawione z kilku różnych punktów widzenia.

W książce między innymi:

typowe luki bezpieczeństwa

podstawowe techniki atakowania aplikacji

niestandardowe metody omijania typowych zabezpieczeń

wdrażanie zabezpieczeń aplikacji

najlepsze praktyki bezpiecznego kodowania w cyklu programistycznym

poprawa poziomu bezpieczeństwa aplikacji internetowych

Myśl jak haker - twórz niezawodne zabezpieczenia!

Informacje dotyczące bezpieczeństwa

Do użytku pod bezpośrednim nadzorem osoby dorosłej, Konieczność stosowania środków ochronnych. Nie używać w ruchu ulicznym, Nie nadaje się dla dzieci poniżej określonego wieku. Do używania pod nadzorem osoby dorosłej, Ta zabawka nie zapewnia ochrony, Zawiera zabawkę. Zalecany nadzór osoby dorosłej

Posiada znak CE potwierdzający spełnienie wymagań dyrektywy Unii Europejskiej dla tego typu urządzeń.

Deklaracja zgodności CE | Zgodne z normą EN-71 - Bezpieczeństwo zabawek

Dla dzieci powyżej 3-go roku życia

Posiada znak CE potwierdzający spełnienie wymagań dyrektywy Unii Europejskiej - Zgodne z normą EN-71 - Bezpieczeństwo zabawek

Dane producenta

ATENEUM M KOGUT

ul. Półłanki 12C

30-740 Kraków

Poland

730260740

[email protected]

Osoba odpowiedzialna

ATENEUM

ul. Półłanki 12C

30-740 Kraków

Poland

730260740

[email protected]

-

Polecamy

-

Produkty podobne

![[{[item.product.name]}]]([{[item.product.photo.url]}] 75w)